Vamos con otras herramientas que, no siendo tan habituales con este producto, a mi me han resultado especialmente utiles.

- TextAnalysisTool.

La podéis descargar desde https://textanalysistool.github.io/

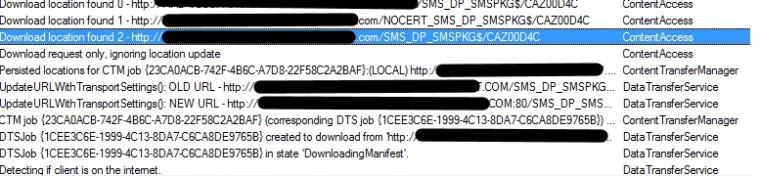

Esta herramienta permite la apertura de logs excepcionalmente grandes (muy buena para IIS logs, Data Protection Manager, y cualquier otro log de gran tamaño).

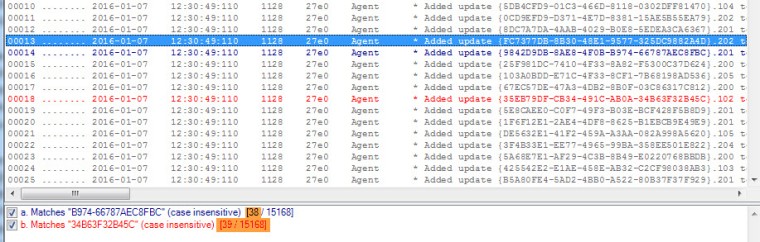

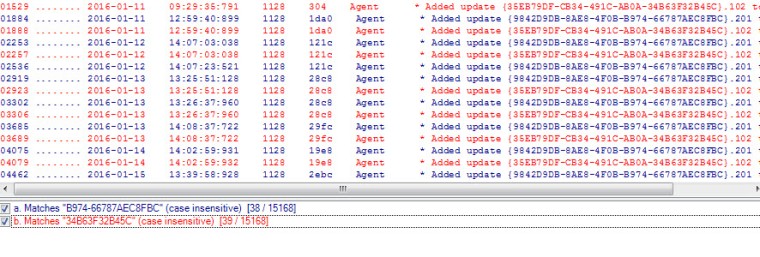

Lo mejor es que permite el filtrado y el resaltado de frases en diferentes colores (no solo una palabra/frase como CMTrace, tiene diversos colores, lo que facilita la lectura y el filtrado de los datos)

Y lo mejor de todo, tiene un filtro en base a este resaltado que elimina el texto no resaltado, lo que permite jugar con los logs y ver unicamente lo que nos interesa(GUID de aplicación, thread, serve, …) Con CTRL+H, lo que en estos logs muy grandes, es genial.

Lo que le falta es el merge de varios ficheros, pero aparte de esto es muy util.

Ejemplo:

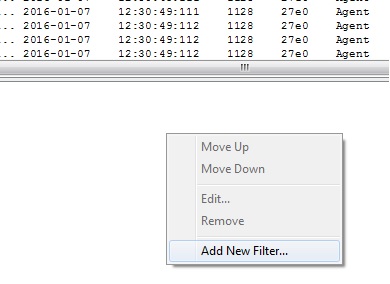

- Abrimos un log, ejemplo WindowsUpdate.log

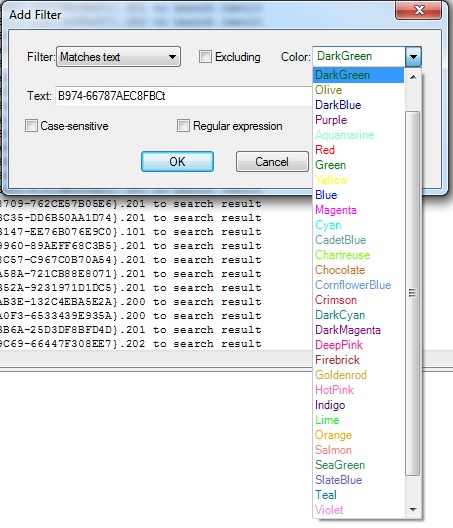

- Creamos un filtro con boton derecho sobre el cuadro blanco inferior y seleccionamos Add New Filter (no funciona en otras ventanas)

- Seleccionamos el color que queremos que resalte

- El resultado nos da numero de coincidencias y el numero total de lineas de fichero.

5. Si pulsamos Control+H solo nos muestra lo filtrado

2. Notepad++

Esta herramienta es muy conocida, pero tiene una opción de busqueda que me ha resultado especialmente útil, especialmente con situaciones relacionadas con Windows Updates, en las que el log WindowsUpdate.log no es aceptado en el merge en CMTrace/Trace32, o cunado quiero revisar información que proviene de diferentes servicios que no se adaptan al formato requerido por CMTrace.

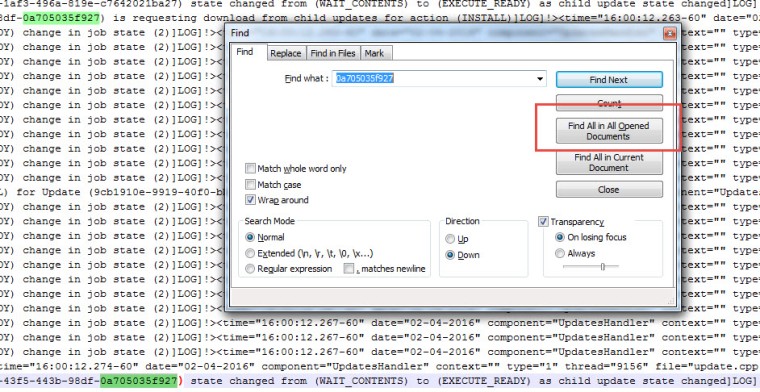

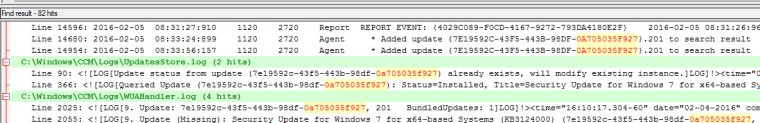

Permite una búsqueda en varios ficheros a la vez, no teniendo un timeline claro, pero si que permite relacionar los datos para darles sentido y revisar en que ficheros se encuentra, permitiendo saltar a la linea localizada para poder revisar los eventos cercanos/relacionados.

Ejemplo:

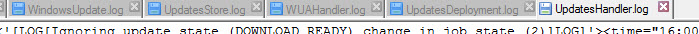

- Abrimos una serie de ficheros, en este caso los relacionados con Windows Updates

- Pulsamos Control+F para abrir las opciones de busqueda (de forma nativa va a rellenar con la palabra que tiene el cursor, pero se puede cambiar una vez abierto), y seleccionamos buscar en todos los ficheros abiertos

- Obtendremos una vista como la siguiente, con los resultados en todos los ficheros abiertos, pulsando en la línea podremos saltar a es ubicación.

Espero que esta información os resulte de utilidad.

Hasta el próximo Post.