El cliente de ConfigMgr controla las acciones a realizar en la máquina llamando a métodos WMI, lo podemos confirmar en el log scheduler.log donde podemos ver algunas de ellas.

Sending message for schedule ‘Machine/{00000000-0000-0000-0000-000000000021}’ (Target: ‘direct:PolicyAgent_RequestAssignments’, Name: ”) Scheduler 22/05/2016 20:17:45 9072 (0x2370)

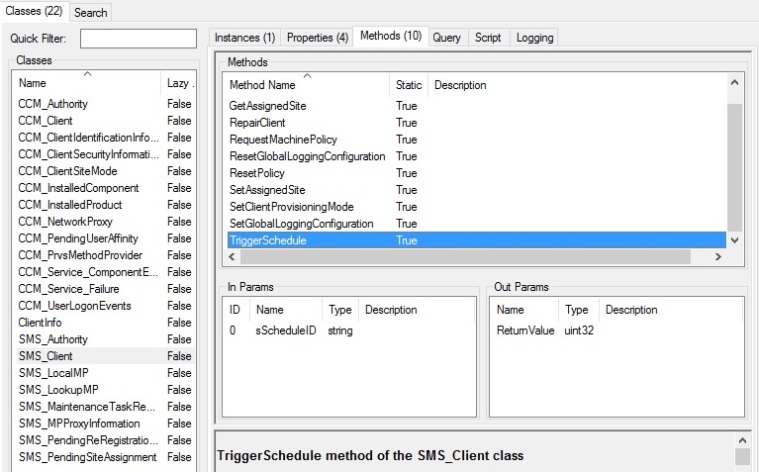

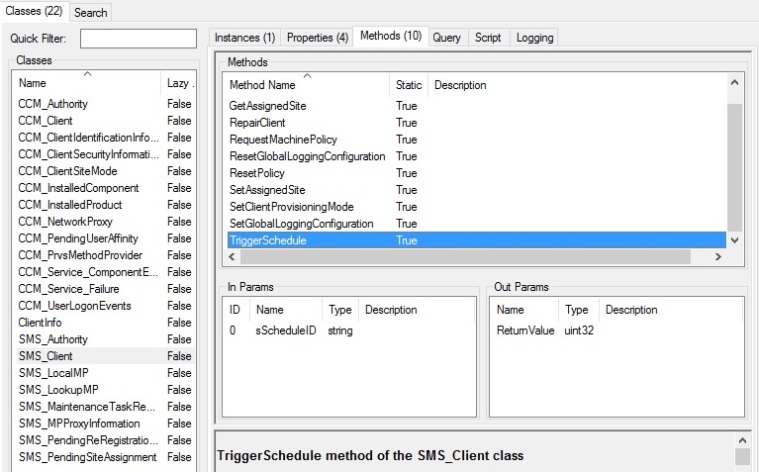

Por lo tanto, aparte de las acciones de la consola del cliente en el panel de control, podemos realizar otras muchas acciones que no aparecen en ella indicada, incluso llamar otros metodos WMI que pueden ayudarnos en la solucion de problemas, como podemos ver en este pantallazo de WMIExplorer:

Para lanzar estas acciones bastará llamar a los metodos WMI que los inician, esto podremos hacerlo desde wmiconfig, el cmd mediante wmic, o desde powershell, segun el grado de posible automatización que deseemos añadir, eso sí, recordad que tenemos impersonar la cuenta local de sistema, por lo que necesitaremos psexec para lanzar un cmd/powershell con este usuario.

Por ejemplo:

psexec -i -d -s c:\windows\cmd.exe

psexec -i -d -s %SystemRoot%\system32\WindowsPowerShell\v1.0\powershell.exe

Los métodos para las acciones disponibles están documentados en:

https://blogs.technet.microsoft.com/charlesa_us/2015/03/07/triggering-configmgr-client-actions-with-wmic-without-pesky-right-click-tools/

Pero aquí sólo aparecen métodos con WMIC, encontré otro post con ejemplos para PowerShell de forma que sea posible automatizarlo, o incluso crear herramientas con ello, sin necesidad del SDK (ejemplo con hardware inventory y una variable $computer que da mas flexibilidad al script, también podemos crear una variable $strMethod para flexibilizar las acciones a realizar):

ref: http://myitforum.com/articles/40/view.asp?id=11731

$strComputer = “”

$SMSCli = [wmiclass] “\\$strComputer\root\ccm:SMS_Client”

$SMSCli.TriggerSchedule(“{00000000-0000-0000-0000-000000000001}”)

$strComputer = “”

$strMethod = “”

$SMSCli = [wmiclass] “\\$strComputer\root\ccm:SMS_Client”

$SMSCli.TriggerSchedule(“{$strMethod}”)

$strComputer = “computername”

$strMethod = “{00000000-0000-0000-0000-000000000001}”

$SMSCli = [wmiclass] “\\$strComputer\root\ccm:SMS_Client”

$SMSCli.TriggerSchedule(“$strMethod”)

Los métodos disponibles para lanzar son:

{00000000-0000-0000-0000-000000000001} Hardware Inventory

{00000000-0000-0000-0000-000000000002} Software Inventory

{00000000-0000-0000-0000-000000000003} Discovery Inventory

{00000000-0000-0000-0000-000000000010} File Collection

{00000000-0000-0000-0000-000000000011} IDMIF Collection

{00000000-0000-0000-0000-000000000012} Client Machine Authentication

{00000000-0000-0000-0000-000000000021} Request Machine Assignments

{00000000-0000-0000-0000-000000000022} Evaluate Machine Policies

{00000000-0000-0000-0000-000000000023} Refresh Default MP Task

{00000000-0000-0000-0000-000000000024} LS (Location Service) Refresh Locations Task

{00000000-0000-0000-0000-000000000025} LS (Location Service) Timeout Refresh Task

{00000000-0000-0000-0000-000000000026} Policy Agent Request Assignment (User)

{00000000-0000-0000-0000-000000000027} Policy Agent Evaluate Assignment (User)

{00000000-0000-0000-0000-000000000031} Software Metering Generating Usage Report

{00000000-0000-0000-0000-000000000032} Source Update Message

{00000000-0000-0000-0000-000000000037} Clearing proxy settings cache

{00000000-0000-0000-0000-000000000040} Machine Policy Agent Cleanup

{00000000-0000-0000-0000-000000000041} User Policy Agent Cleanup

{00000000-0000-0000-0000-000000000042} Policy Agent Validate Machine Policy / Assignment

{00000000-0000-0000-0000-000000000043} Policy Agent Validate User Policy / Assignment

{00000000-0000-0000-0000-000000000051} Retrying/Refreshing certificates in AD on MP

{00000000-0000-0000-0000-000000000061} Peer DP Status reporting

{00000000-0000-0000-0000-000000000062} Peer DP Pending package check schedule

{00000000-0000-0000-0000-000000000063} SUM Updates install schedule

{00000000-0000-0000-0000-000000000071} NAP action

{00000000-0000-0000-0000-000000000101} Hardware Inventory Collection Cycle

{00000000-0000-0000-0000-000000000102} Software Inventory Collection Cycle

{00000000-0000-0000-0000-000000000103} Discovery Data Collection Cycle

{00000000-0000-0000-0000-000000000104} File Collection Cycle

{00000000-0000-0000-0000-000000000105} IDMIF Collection Cycle

{00000000-0000-0000-0000-000000000106} Software Metering Usage Report Cycle

{00000000-0000-0000-0000-000000000107} Windows Installer Source List Update Cycle

{00000000-0000-0000-0000-000000000108} Software Updates Assignments Evaluation Cycle

{00000000-0000-0000-0000-000000000109} Branch Distribution Point Maintenance Task

{00000000-0000-0000-0000-000000000110} DCM policy

{00000000-0000-0000-0000-000000000111} Send Unsent State Message

{00000000-0000-0000-0000-000000000112} State System policy cache cleanout

{00000000-0000-0000-0000-000000000113} Scan by Update Source

{00000000-0000-0000-0000-000000000114} Update Store Policy

{00000000-0000-0000-0000-000000000115} State system policy bulk send high

{00000000-0000-0000-0000-000000000116} State system policy bulk send low

{00000000-0000-0000-0000-000000000120} AMT Status Check Policy

{00000000-0000-0000-0000-000000000121} Application manager policy action

{00000000-0000-0000-0000-000000000122} Application manager user policy action

{00000000-0000-0000-0000-000000000123} Application manager global evaluation action

{00000000-0000-0000-0000-000000000131} Power management start summarizer

{00000000-0000-0000-0000-000000000221} Endpoint deployment reevaluate

{00000000-0000-0000-0000-000000000222} Endpoint AM policy reevaluate

{00000000-0000-0000-0000-000000000223} External event detection

Espero que os resulte de utilidad.